Group-IB Berkontribusi dalam Operasi Gabungan Operation DISTANTHILL, Bongkar Sindikat Penjahat Siber - Belum lama ini Group-IB telah resmi mengumumkan bahwa mereka berkontribusi pada operasi gabungan yang dilakukan oleh Kepolisian Singapura (SPF), Kepolisian Hong Kong (HKPF), dan Kerajaan Malaysia. Polisi (RMP). Dijuluki “Operasi DISTANTHILL”, puncaknya adalah penangkapan sindikat penipuan dunia maya yang bertanggung jawab atas kampanye Android Remote Access Trojan (RAT) yang menjadi terkenal di Singapura dan Hong Kong pada tahun 2023.

“Kami sangat senang bisa berkontribusi pada “Operasi DISTANTHILL” dan pembongkaran kampanye Trojan Android yang berbahaya. Keberhasilan operasi ini merupakan bukti kekuatan kolaborasi antara lembaga penegak hukum dan sektor swasta dalam memerangi ancaman digital,” kata Dmitry Volkov, CEO Group-IB.

“Melalui jaringan Pusat Perlawanan Kejahatan Digital (DCRC) kami di seluruh dunia, termasuk di Singapura, kami dapat menawarkan solusi yang disesuaikan untuk mengatasi ancaman keamanan siber yang unik bagi klien lokal, bisnis, dan pelanggan mereka. Kami mendorong pihak-pihak lain untuk bergabung bersama kami dalam memerangi kejahatan dunia maya, dan dengan menggabungkan sumber daya, keahlian, dan teknologi, kita dapat memperkuat keamanan siber global."

"Kemitraan ini menggarisbawahi misi bersama kami untuk terus mengejar penjahat dunia maya dan melindungi individu dan bisnis dari ancaman yang terus berkembang, serta memperkuat hal-hal penting. pentingnya kolaborasi publik-swasta dalam mengamankan masa depan digital kita.”

Baca juga:Review Asus ROG Strix SCAR 17 G733PYV, Laptop Gaming Terkencang dengan Teknologi 3D V-cache

Menjelang operasi tersebut, Grup-IB menghabiskan waktu berbulan-bulan mengumpulkan dan menganalisis data yang berasal dari trojan Android, mengungkap skala jaringan penjahat dunia maya yang digunakan untuk serangan dan administratornya. Lebih dari 4.000 korban ditipu di seluruh Asia Tenggara. Diantaranya, kepolisian Singapura mencatat 1.899 kasus terkait pada tahun 2023 dengan total kerugian lebih dari US$25 juta.

Sebagai bagian dari “Operasi DISTANTHILL”, HKPF menangkap 10 pria dan 4 wanita berusia antara 19 hingga 61 tahun atas tuduhan bersekongkol melakukan penipuan dan pencucian uang. Analisis mendalam mengungkap setidaknya 260 varian Trojan Akses Jarak Jauh yang disimpan di server command and control (C2) di Hong Kong dan negara Asia Tenggara lainnya.

Antara tanggal 12 hingga 13 Juni 2024, 2 pria di Malaysia berusia 26 dan 47 tahun, yang dicurigai sebagai pelaku utama di balik serangan dunia maya dan pengontrol lebih dari 50 server yang digunakan dalam serangan tersebut, ditangkap dalam operasi gabungan lintas batas yang dipimpin oleh SPF dan termasuk HKPF dan RMP.

Selama penyelidikan kampanye ini, unit Investigasi Kejahatan Teknologi Tinggi Group-IB menemukan bahwa Trojan Akses Jarak Jauh (RAT) ini menargetkan pengguna Android melalui kampanye phishing, membujuk korban untuk mengunduh dan memasang aplikasi palsu ke perangkat seluler mereka. Berdasarkan Laporan Tren Kejahatan Teknologi Tinggi Group-IB 2023/2024, aplikasi ini sering kali menyamar dengan menawarkan harga khusus untuk barang dan makanan.

Setelah dipasang dan izin yang diperlukan diberikan, RAT memungkinkan pelaku ancaman melakukan kendali jarak jauh atas perangkat Android, memungkinkan mereka menangkap data pribadi dan kata sandi sensitif menggunakan fungsi keylogger dan tangkapan layar. RAT memungkinkan pelaku ancaman untuk memantau SMS, yang berisi kata sandi satu kali (OTP) yang dikirim oleh organisasi keuangan sebagai otentikasi faktor kedua.

Selain itu, RAT memfasilitasi pelacakan geolokasi perangkat dan penggunanya secara real-time. Beroperasi secara diam-diam di latar belakang, masalah ini tetap ada bahkan setelah perangkat Android di-boot ulang. Trojan yang sama telah diiklankan sebagai skema malware-as-a-service, yang juga telah memakan korban di berbagai belahan dunia, termasuk Timur Tengah dan Eropa.

Investigasi Kejahatan Teknologi Tinggi Group-IB memainkan peran penting dalam operasi ini dengan menganalisis kampanye malware-as-a-service dari trojan Android yang digunakan dalam serangan dan pelaku ancaman yang mengiklankan layanan tersebut.

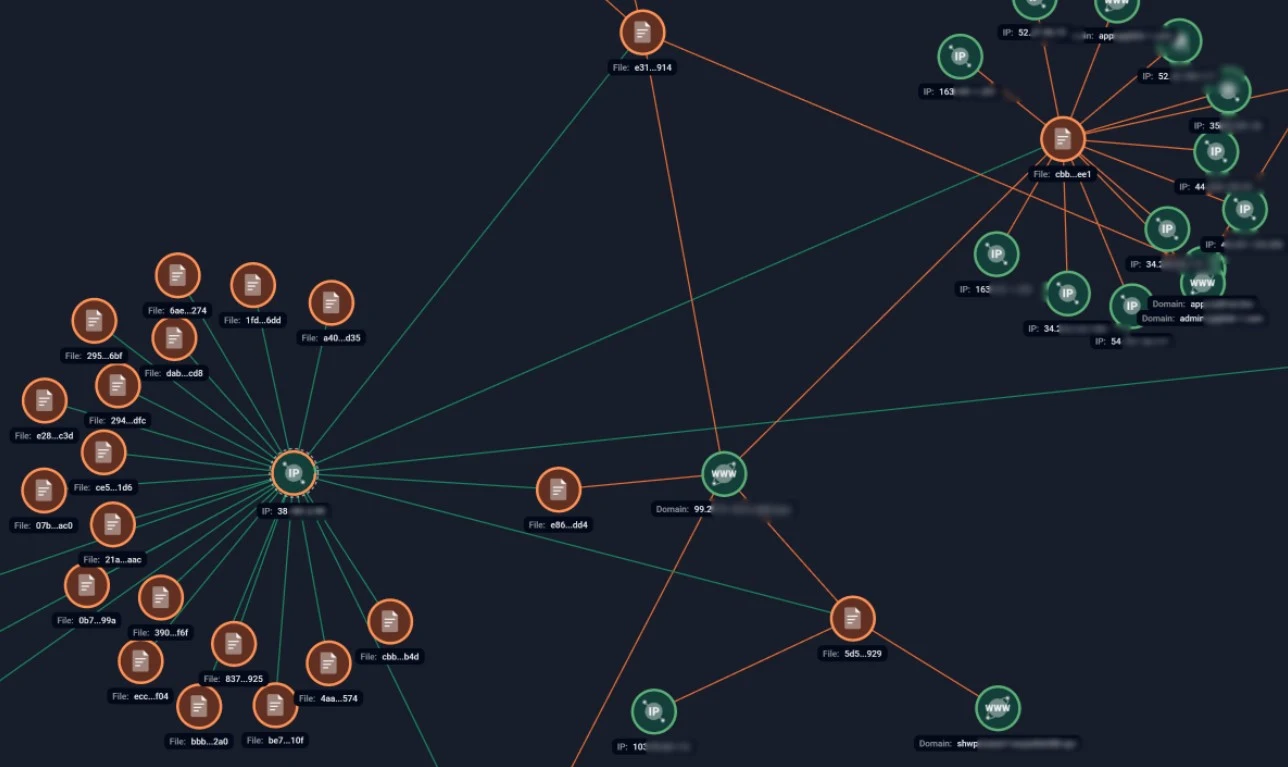

Spesialis Group-IB melacak pengaturan lebih dari 250 halaman web phishing, yang memfasilitasi penyebaran aplikasi Android palsu. Hal ini juga membantu menemukan indikator administrator phishing, serta memberikan wawasan tentang skala serangan dan korbannya. Dengan menggunakan teknologi Analisis Jaringan Grafik yang dipatenkan Group-IB, spesialis Group-IB mengkorelasikan server perintah dan kontrol (C2) dari lebih dari 100 sampel malware, untuk memberikan gambaran komprehensif tentang infrastruktur jaringan pelaku ancaman dan operator di balik skema tersebut.

“Dedikasi Group-IB terhadap keamanan siber, sebagai anggota Satuan Tugas Aksi Keamanan Siber (CSATF) yang dibentuk oleh Kepolisian Hong Kong (HKPF), mencerminkan upaya kolektif sektor publik dan swasta dalam menjaga lanskap digital kita”, kata Inspektur Utama CHENG.

“Kolaborasi ini bersatu untuk memperkuat pertahanan kita terhadap ancaman dunia maya yang terus berkembang. Melalui pertukaran intelijen ancaman dan berbagi pengetahuan yang cepat, dipastikan bahwa lingkungan dunia maya yang aman bagi semua orang. Kontribusi Group-IB yang sangat berharga mencerminkan semangat kerja sama yang penting dalam upaya ini.”

Source: press release

Anda mungkin suka:Wajib Baca Perbedaan Vivo Y18 vs Vivo Y28 agar Tak Menyesal dan Salah Beli

Posting Komentar